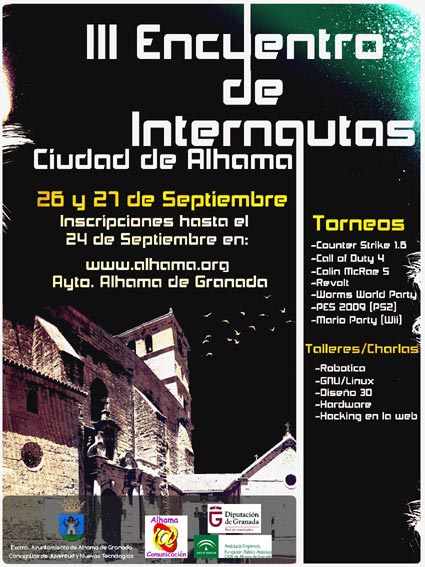

Las inscripciones habrán de entregarse antes del jueves 24 de septiembre. Las jornadas serán emitidas por alhama.org y alhama.com.

Las concejalías de Juventud y Tecnología han convocado las III Jornadas de Internautas, que se celebrarán durante dos días; el sábado 27 y el domingo 28 de septiembre. Se iniciaron en 2007 y cuenta con un buen número de adeptos, a los que se van incorporando nuevos usuarios que desean participar de este evento. A continuación tienen la programación y las bases.

Sábado 26 de septiembre

09 horas Recepción y apertura del III Encuentro

10 horas Inauguración

11 horas Torneo: Colin McRae 5

13 horas Torneo: Call of Duty 4

14 horas Comida

16 horas Taller: Seguridad Hacking en la Web: Técnicas de inyección de código

- Introducción a la Seguridad Web

- Técnicas hacking de inyección de código. Ataques y defensa:

• SQL Injection

• Blind SQL Injection

PONENTE: Matías Cordero Ochoa. Empresa Informática 64 (Madrid).

19 horas Torneo Revolt

21 horas Taller Diseño 3D en Blender

22 horas Cena

24 horas Torneo Mario Party (WII)

Domingo 27 de septiembre

01 horas Taller LINUX

09 horas Desayuno

10 horas Taller programación robótica

12 horas Torneo Counter strike 1.6

14 horas Comida

16 horas Torneo Pro evolution 2009 (PS2)

18 horas Torneo Worms Worl Party

20 horas Evaluación, entrega de premios y clausura

BASES DE INSCRIPCION

1.- La inscripción en el encuentro se hará mediante el correspondiente modelo de inscripción, que se puede encontrar en el Excmo. Ayuntamiento de Alhama de Granada.

2.- El modelo de inscripción debidamente cumplimentado, habrá de entregarse antes del día 24 de septiembre en el Excmo. Ayuntamiento de Alhama de Granada.

3.- Todos los participantes menores de edad, deberán aportar autorización paterna, materna o del tutor. Esta autorización quedará recogida dentro del modelo de inscripción oficial.

4.- En todo momento los usuarios deberán seguir las indicaciones de la organización del encuentro.

5.- Todos los diseños, trabajos y actividades realizadas en los talleres o actividades programadas en el encuentro, podrán ser usados por la organización, una vez que concluya el mismo.

6.- Cada usuario deberá estar en todo momento en posesión de su DNI y ha de contar con la correspondiente acreditación en un lugar visible.

7.- No se facilitará acreditación ni podrán acceder al evento las personas cuyos datos de inscripción no coincidan con los de su documentación, o que no estén acreditados. A las charlas programadas la asistencia de público sí será libre.

8.- A cada participante se le facilitarán etiquetas identificativas para colocarlas en su equipo y periféricos. No se podrá retirar ningún equipo cuya acreditación no coincida con la del usuario correspondiente.

9.- Los usuarios podrán pernoctar, si así lo desean, en el encuentro. Para ello, deberán traer el material necesario: sacos de dormir, almohadillas, material de aseo… Las instalaciones del encuentro permanecerán cerradas desde las 00:00 horas hasta las 08:30 horas del día 27 de septiembre, no pudiendo entrar o salir del recinto, salvo causa justificada.

10.- Cada usuario deberá llevar su equipo informático, con todo lo que necesite: CPU, monitor, ratón, CD-ROM, disco duro, silla personal...

Los altavoces están prohibidos, aunque los usuarios pueden sustituirlos con cascos auriculares.

11.- Cada participante tiene derecho a una toma de corriente y a otra de red. Como es probable que necesites más tomas, es aconsejable que traigas una regleta o ladrón. Te recordamos que las tomas de corriente son para tu equipo y que no puedes usarlas para ningún aparato eléctrico.

12.- Se prohíbe el consumo y tráfico de: alcohol, tabaco, sustancias psicotrópicas y cualquier otro tipo de sustancias ilegales dentro de los lugares habilitados para el encuentro. Está permitido consumir bebidas no alcohólicas, siempre y cuando no estén en recipientes de cristal.

13.- Queda prohibida la distribución de contenidos ilegales a través de la Red.

14.- No se podrán utilizar programas P2P

15.- Cada participante es responsable de prevenir la infección de su equipo usando sistemas de protección como antivirus o firewalls, que deberían ser instalados antes de venir al encuentro de internautas.

16.- La organización no se hace responsable de los posibles daños y/o pérdida de información, que por cualquier causa pudieran sufrir los equipos informáticos de los participantes.